Multitud de organizaciones usan hoy en día VPNs (Virtual Private Networks) como medida de seguridad para la red de área local sobre una pública o no controlada, como es el caso de Internet. La VPN nos permite conectarnos a la red pública de forma más segura que directamente, a través de una conexión virtual PtP (Point to Point). Sin embargo, las conexiones VPN no están exentas de riesgo, incluso después del fin de la Pandemia, los CISOs de las empresas van a necesitar de nuevas estrategias de seguridad que den soporte al incremento en la demanda del teletrabajo.

Zero-Trust Network Access

Debido a las limitaciones que tienen las VPN, se necesita implementar una solución más avanzada, como es la ZTNA o red de acceso de confianza cero. La Zero-Trust Network Access consiste en la evolución de las conexiones remotas VPN, simplificando la seguridad de conectividad y proporcionando un acceso más fluido a las aplicaciones de la compañía.

Según los estudios realizados por el Pew Research Center, sobre las formas de trabajar en la época post-covid, el 54% de los trabajadores americanos declaró que desea seguir teletrabajando una vez finalizadas todas las restricciones. Esto provoca que cada vez que un usuario se conecta mediante una VPN al Sistema de nuestra organización, se ponen en riesgo los datos, las aplicaciones y la propiedad intelectual de la misma. La ZTNA ha llegado para resolver estos problemas.

Más allá de la VPN

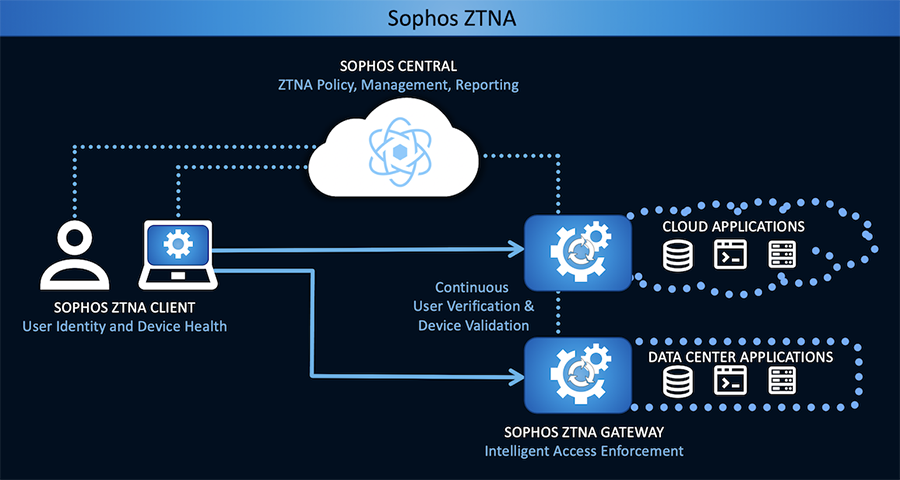

Cada vez más aplicaciones se ejecutan en la nube, dificultando las premisas para asegurar el tratamiento de la información y exponiendo el know-how de la empresa a nuevas amenazas. El modelo ZTNA de Sophos, el cual es instalado y supervisado por Metafrase se centra en asegurar que ningún usuario o dispositivo que no se confiable puedan obtener un acceso autorizado a las aplicaciones o los datos de la compañía. Hay que tener en cuenta que al contrario que las VPN, las cuales funcionan como un túnel de acceso no restringido o sin barreras, las Zero-Trust Network Access garantizan el acceso por cada sesión y de manera individual a las aplicaciones y grupos de trabajo exclusivamente de los equipos que han sido autorizados. Incluso se comprueba en cada acceso que el dispositivo que está intentando entrar cumple con la apropiada política de privacidad. En Metafrase recomendamos fervientemente a las organizaciones que trabajan con endpoints en remoto, que limiten el perímetro crítico de seguridad y el acceso a los datos mediante la comprobación de la confianza y la asunción de las políticas zero-trust.

El futuro y la conexión de los endpoints

Según un estudio reciente de la Consultora Gartner, para 2023 se ha estimado que el 60% de las empresas migrarán de un sistema basado en VPNs tradicional, al más moderno de los ZTNA. Dentro de las ZTNA, podemos distinguir principalmente dos tipos: aquellas en las que el cliente es la que inicia el acceso Zero-Trust, basado en la seguridad en la nube, y aquellas en la que el model se utilizar como un acceso proxy a la inversa en el que la ZTNA es iniciada por una aplicación o servicio, en cuyo caso no es necesario la participación del endpoint o equipo remoto del usuario.

Un 15% de las compañías han comenzado la transición hacia el modelo ZTNA, y algunas todavía lo simultanean con las VPN antiguas, si bien los fallos de seguridad de la primera junto con el aumento de coste y complejidad que supone manejar los dos sistemas, está haciendo que los CISOs de las empresas acaben decidiendo implementar solamente el Zero Trust Network Access.

La ZTNA se puede aplicar a usuarios trabajando en remoto, home office o tiendas al por menor ofreciendo un acceso a distancia mucho más sencillo y rápido, a la par que seguro, que las tradicionales Virtual Private Networks.