Digital Operational Resilience Act (DORA)

El Reglamento de Resiliencia Operativa Digital es un nuevo reglamento lanzado por la Unión Europea en octubre del pasado 2020, con el fin de regular la forma en que la empresas financieras pueda gestionar los riesgos digitales. Se le conoce con el nombre de DORA, por sus iniciales en inglés: Digital Operational Resiliencie Act.

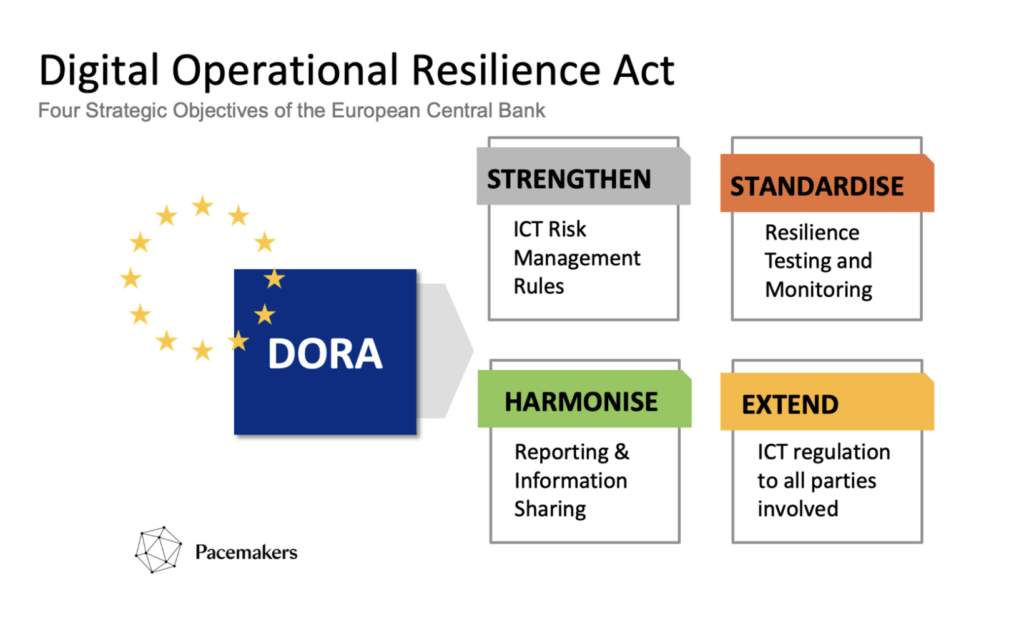

El DORA tiene entre sus objetivos reforzar la resiliencia operativa dentro de la industria financiera con el fin de garantizar la continuidad de los negocios pese las interrupciones que puedan sufrir las Tecnologías de la Información y la Comunicación de las organizaciones, como puedan ser ciberataques.

El DORA debe unificar los marcos de gestión europeos de riesgos de las TIC, con el fin de simplificar la gestión de los mismos y mitigar los incidentes en la industria financiera europea.

Los proveedores deberán ajustarse a los estándares regulatorios, lo que será supervisado por una de las tres Autoridades Europeas siguientes:

- ABE.- Autoridad Bancaria Europea

- EIOPA.- Autoridad Europea de Seguros y Pensiones de Jubilación

- ESMA.- Autoridad Europea de Valores y Mercados

Mejorar la ciberdefensa

El Reglamento de Resiliencia Operativa Digitial debe garantizar que todos los stakeholders o partes interesadas del sector financiero hayan tomado las medidas de seguridad necesarias para prevenir los ciberataques e incidentes que estén relacionados con las Tecnologías de la Información. Asimismo, deben permitir a las autoridades europeas poder revisar los servicios de seguridad subcontratados.

La Unión Europea, con el fin de mejorar el control establecerá un marco de supervisión para los proveedores de las TIC operando en el sector financiera, así como aquellos proveedores de servicios de computación en la nube.

¿Cuándo entra en vigor el Reglamento de Resiliencia Operativa Digital?

La Comisión presentó la propuesta de Reglamento DORA el 24 de septiembre de 2020.

El Consejo adoptó su mandato de negociación sobre el Reglamento DORA el 24 de noviembre de 2021. Los diálogos tripartitos entre los colegisladores comenzaron el 25 de enero de 2022 y finalizaron con un acuerdo provisional alcanzado el 10 de mayo de 2022. La adopción del 29 de noviembre de 2022 constituye el último paso del proceso legislativo.

Objetivos principales del DORA

La Ley de Resiliencia Operativa Digital tiene los siguientes requisitos principales:

- Las organizaciones han de tener un plan de respuesta a incidentes que incluya una descripción detallada de lo que constituye un ciberataque, de qué manera deben responder los empleados y cómo se restablecerán las operaciones en caso de que se produzca una infracción.

- Asimismo, las empresas deben tener un programa de ciberseguridad obligatoriamente, que incluya una evaluación de los riesgos que suponen los ciberataques, así como un plan de acción para poder mitigarlos.

- Todas las compañías deben mantener controles de seguridad sobre su infraestructura digital. Éstos incluyen el cifrado, la autenticación, el control de accesos, los registros de auditoría, los sistemas de supervisión, los sistemas de gestión de eventos y planes de respuestas a incidentes.

- Las empreses han de notificar los incidentes al Regulador en el momento que se produzcan, con el fin de poder evaluar sus vulnerabilidades y hacer recomendaciones para mejorar su ciberseguridad.

- Todas las organizaciones deberán contar con un plan para garantizar la continuidad del servicio durante las interrupciones que puedan producirse.

Empresas afectadas por el DORA

Todas las entidades financieras deberán cumplir estrictamente con el DORA, además:

- Las instituciones de pago

- Empresas de inversión

- Fintechs

- Instituciones de crédito

- Lugares de negociación

- Proveedores del sistema financiero

- Agencias de calificación crediticia

- Proveedores de servicios de criptoactivos

- Proveedores de servicios de crowdfunding

¿Qué hacer para prepararse para el DORA?

Lo primero sería realizar un análisis de posibles brechas, es decir, una completa evaluación del riesgo en relación con todos los requisitos que establece el reglamento. De esta manera se conseguirá hacer una mejor reforma del sistema TIC.

Es necesario determinar si nuestra empresa pertenece a la categoría de crítica, y para ello hay que hacer una evaluación o auditoría de seguridad. Tanto proveedores externos como firmas financieras deben determinar aquellos de sus proveedores de servicios en la nube que se clasifican como críticos.

Hay que implementar un marco de prueba de penetración dirigido por amenazas. Aquellas entidasdes que no implementen el «threat management», deberán buscar un proveedor independiente para este servicio.

Se debe utilizar los requisitos del DORA para evaluar las estrategias de respuesta y recuperación frente a ataques de ciberseguridad, con un enfoque muy específico en la notificación de los incidentes. Esto debe implicar también la optimización de las asignaciones de recursos actuales y modificaciones a los canales de informes internos actuales.

En el caso de que se realicen acuerdos contractuales con proveedores de servicios de terceros países, se debe tener en cuenta la protección de datos, la aplicación efectiva de la ley, las disposiciones sobre insolvencia en caso de que el tercero se declare insolvente y las restricciones que pudieran surgir a la hora de realizar una restauración urgente de los datos de la empresa.

[…] Reglamento DORA […]